Nel mio articolo sul Distribuited Denial of Service (DDoS) abbiamo fatto un breve accenno alle botnet, spieghiamo un pò meglio che cosa sono.

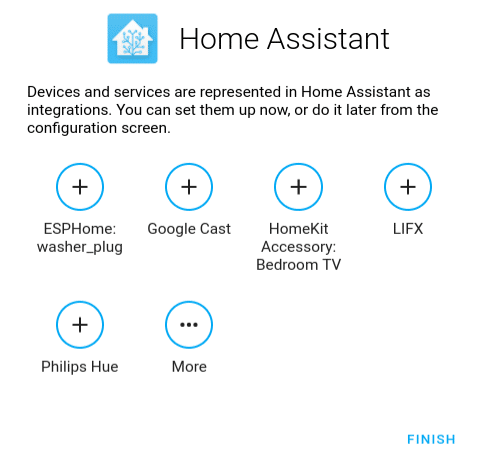

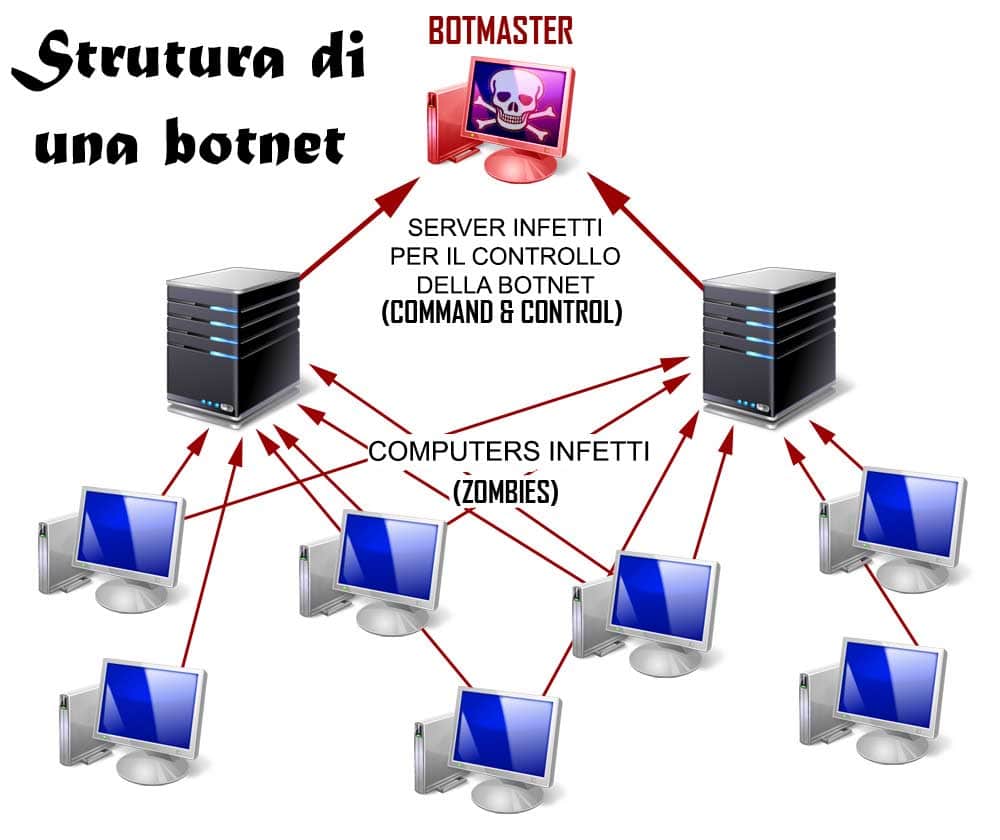

Una botnet è una rete controllata da un botmaster e composta da dispositivi infettati da malware specializzato, detti bot o zombie.

Wikipedia

Se piacerà il mio articolo collegati regolarmente alla sezione Hacking del Be Digital blog e rimani aggiornato sulle ultime news.

Botnet a cosa servono

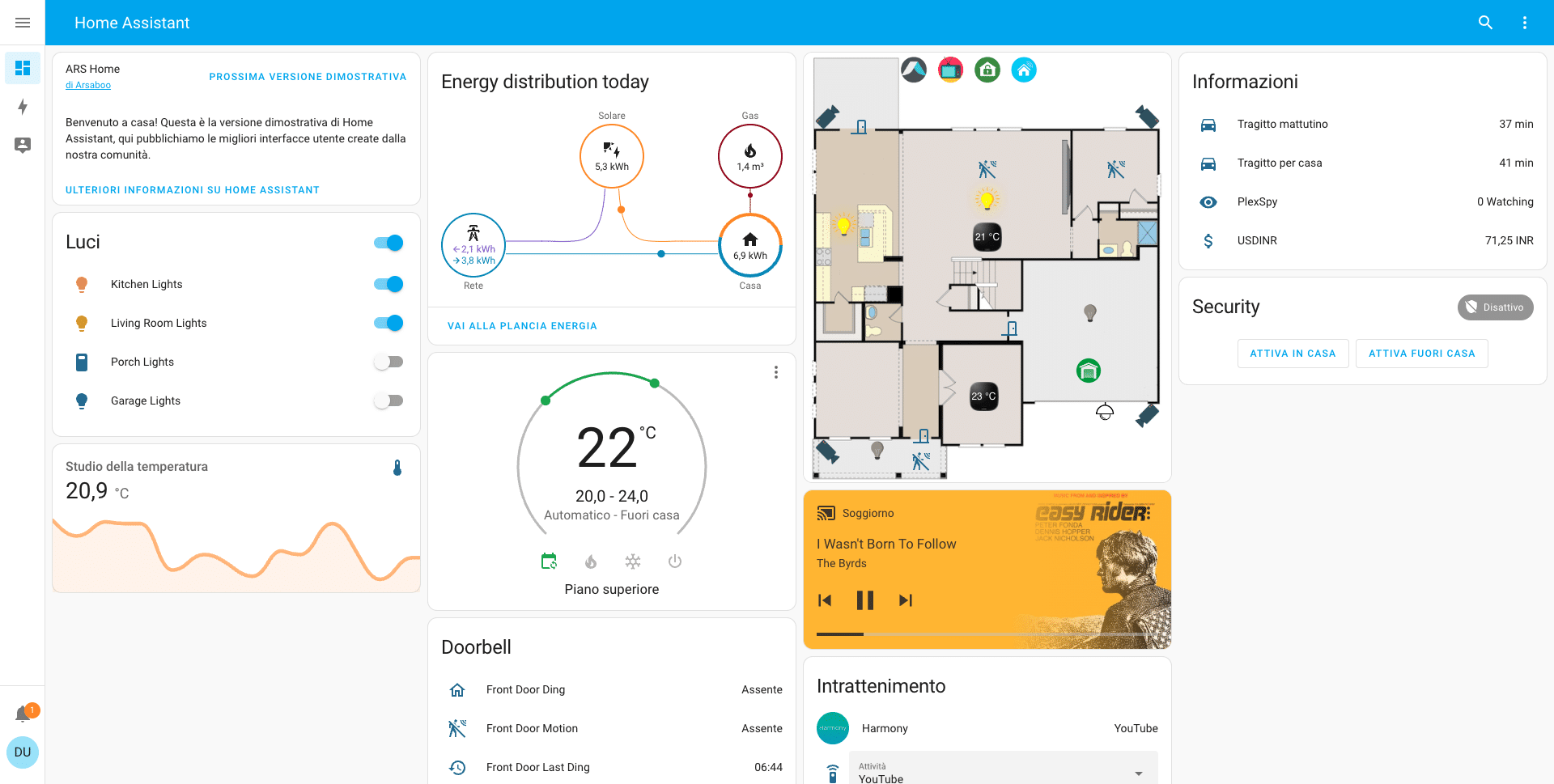

Per effettuare un attacco di tipo DDoS l’utente malintenzionato ha bisogno di più personal computer sparsi per la rete anche geograficamente molto distanti. Per fare questo ha bisogno di prendere il controllo di questi sistemi sfruttando vulnerabilità nella sicurezza e infettandoli con virus, worm e trojan. L’insieme di questi computer forma una botnet e cioè una rete di dispositivi informatici infettati con un malware con lo scopo di eseguire i comandi impartiti dal botmaster. I singoli dispositivi infetti sono i bot (da robot) o zombie bot.

Il botmaster ha diversi modi per controllare la botnet, uno dei più utilizzati è il canale IRC botnet. Quando il sistema viene infettato il server fornisce al botmaster le informazioni relative al sistema, tramite un canale IRC (Internet Relay Chat) collegandosi ad un server controllato dal botmaster. In questo modo l’utente può impartire comandi a tutti i sistemi che si siano collegati al suo server tramite quel determinato canale IRC, in una sola volta. Potrebbe ad esempio lanciare un attacco DDoS da diverse decine di migliaia di personal computers, verso un server o sito web con un solo comando.

Oltre a questo un altro metodo è quello di utilizzare i sistemi peer-to-peer, utilizzandole come mezzo per inviare le istruzioni ai vari bot.

Le botnet non servono solo a lanciare attachi DDoS. Una volta che il singolo computer è infetto i vari malware all’interno si occupano anche di rubare dati sensibili come password, nomi utente e ogni genere di informazioni che passano per il pc/server infetto, o per quella rete locale utilizzando la tecnica dello Sniffing.

Non solo

Ultimamente le botnet sono diventate fonte di interesse per le organizzazioni criminali. I botmaster possono vendere questi servizi ad organizzazioni che hanno interesse al servizio, ma non hanno i mezzi per svolgerla. I servizi che possono svolgere sono oltre al DDoS anche il Phishing e lo Spamming.

Quanto ti è stato utile questo articolo?

Clicca sulla stella per votare!

Voto medio 5 / 5. Voti totali: 1

Nessun voto ancora, vota prima di tutti!

Ci dispiace che non ti sia stato utile.

Aiutaci a migliorarlo.

Come possiamo renderlo più utile?